目录大纲

- 一、核心加密技术:从 “算法选择” 看底层安全性

- 1. 非对称加密:保障 “连接建立” 的安全性

- 2. 对称加密:保障 “数据传输” 的高效与安全

- 3. 传输协议加密:杜绝 “协议层漏洞”

- 二、全链路加密覆盖:从 “连接到断开” 无死角

- 1. 第一层:设备端本地加密(源头防护)

- 2. 第二层:传输过程加密(中途防护)

- 3. 第三层:远程设备解密验证(终端防护)

- 三、安全机制与合规性:从 “技术到标准” 的双重保障

- 1. 多重安全机制:降低 “人为操作” 与 “系统漏洞” 风险

- 2. 行业合规认证:符合国内外安全标准

- 3. 私有化部署:满足 “极高安全需求” 场景

- 四、实际场景验证:从 “普通用户到企业级” 的安全表现

- 1. 个人用户场景:防蹭网与隐私保护

- 2. 中小企业场景:商业数据防泄露

- 3. 大型企业 / 机构场景:高安全级别的合规需求

- 五、常见问题解答:消除用户对加密的核心疑虑

- 1. 加密会影响远程控制的流畅度吗?

- 2. 免费版与付费版的加密能力有差异吗?

- 3. 若 ToDesk 服务器被攻击,会导致数据泄露吗?

- 4. 如何确认当前连接的加密状态是否正常?

在远程办公、设备运维、跨设备协作等场景中,远程控制工具的核心价值在于 “打破空间限制”,但伴随而来的 “数据传输安全” 问题始终是用户关注的焦点 —— 远程操作时的键盘指令、屏幕画面、文件数据等,若在传输中被窃取或篡改,可能导致商业机密泄露、个人隐私曝光、设备被非法操控等风险。作为国内主流远程控制工具,ToDesk 宣称采用 “银行级加密技术” 保障数据安全,但其实际加密能力是否可靠?是否能抵御常见的网络攻击?本文将从加密技术原理、全链路安全机制、行业合规性、实际场景验证四个维度,全面拆解 ToDesk 数据传输加密的可靠性,为用户提供专业参考。

一、核心加密技术:从 “算法选择” 看底层安全性

数据传输加密的可靠性,首先取决于所采用的加密算法是否经过行业验证、是否具备抗破解能力。ToDesk 采用 “非对称加密 + 对称加密” 的混合加密架构,这是目前互联网服务(如网银、电商支付)普遍采用的安全方案,兼顾 “安全性” 与 “传输效率”。

1. 非对称加密:保障 “连接建立” 的安全性

在远程控制的 “连接建立阶段”,ToDesk 采用 RSA 2048 位非对称加密算法 完成 “身份验证” 与 “对称密钥协商”,这是保障后续数据传输安全的基础:

- 身份验证防伪造:当本地设备发起远程连接请求时,ToDesk 服务器会通过 RSA 2048 算法向双方设备发送 “数字证书”,验证设备身份(确认连接的是真实的 ToDesk 服务器与目标设备,而非钓鱼服务器或伪造设备)。RSA 2048 位算法的密钥长度足够长,目前即使使用超级计算机,也需要数十年才能暴力破解,足以抵御当前主流的密码破解攻击;

- 对称密钥安全分发:非对称加密虽安全,但加密速度较慢,不适合大量数据传输。因此,ToDesk 仅用其在连接初期协商出一个 “临时对称密钥”(仅本次连接有效),后续所有数据传输均使用该对称密钥加密,既避免了对称密钥在传输中被窃取的风险,又保障了传输效率。

2. 对称加密:保障 “数据传输” 的高效与安全

在远程控制的 “数据传输阶段”(如屏幕画面、键盘鼠标指令、文件传输等),ToDesk 采用 AES 256 位对称加密算法 对实时数据进行加密处理,这是目前国际公认的高强度加密标准:

- 加密强度与抗攻击性:AES 256 位算法的密钥空间达到 2^256 种可能,远超 AES 128 位(2^128 种),即使是美国国家安全局(NSA)也将其用于保护 “绝密级” 信息。对于普通用户场景,AES 256 位加密足以抵御黑客通过 “暴力破解”“侧信道攻击” 等方式窃取数据;

- 适配远程控制的实时性:对称加密算法的加密 / 解密速度远快于非对称加密,AES 256 位算法在普通电脑上即可实现每秒数百 MB 的数据加密,不会对远程控制的 “画面流畅度”“操作延迟” 造成明显影响。例如,传输 1080P 屏幕画面(每秒约 30MB 数据)时,加密过程仅增加 1-2ms 延迟,完全不影响用户操作体验。

3. 传输协议加密:杜绝 “协议层漏洞”

除了数据本身的加密,ToDesk 还对整个传输协议进行加密优化,避免因协议漏洞导致数据泄露:

- 采用 TLS 1.3 传输层加密协议(部分旧版本兼容 TLS 1.2),该协议是目前最安全的传输层协议之一,相比旧版 TLS 1.0/1.1,修复了 “Heartbleed”“POODLE” 等知名安全漏洞,同时减少了握手次数,提升了连接速度与安全性;

- 针对远程控制特有的 “屏幕流”“指令流” 数据,ToDesk 还会进行 “数据分片加密”—— 将连续的屏幕画面、指令数据拆分为多个小数据包,每个数据包单独加密并添加校验码,即使个别数据包被窃取,也无法还原完整数据,同时能快速识别并丢弃被篡改的数据包。

二、全链路加密覆盖:从 “连接到断开” 无死角

可靠的数据加密不仅需要强大的算法,更需要覆盖 “连接建立 - 数据传输 - 连接断开” 的全链路,避免出现 “加密盲区”。ToDesk 通过三层加密防护,实现全流程数据安全。

1. 第一层:设备端本地加密(源头防护)

在数据离开本地设备前,ToDesk 已完成初步加密处理,从源头阻断泄露风险:

- 屏幕画面预处理加密:本地设备采集屏幕画面后,会先通过 AES 256 位算法进行加密,再传输至 ToDesk 服务器,避免数据在本地设备内存中被恶意程序窃取;

- 指令与文件本地加密:键盘鼠标操作指令、待传输的文件数据,会在本地设备中完成加密打包后再发送,即使本地设备处于公共网络(如网吧电脑),也能防止数据在本地传输环节被监控工具截取。

2. 第二层:传输过程加密(中途防护)

数据在网络中传输时,是最容易被攻击的环节。ToDesk 通过 “双重加密 + 动态密钥” 机制,保障中途安全:

- 双重加密传输:本地设备加密后的数据,会再次通过 TLS 1.3 协议加密传输至 ToDesk 加速节点,节点转发时仅解密至 “协议层”(用于路由选择),数据内容仍保持 AES 256 位加密状态,直至到达远程设备后才完整解密;

- 动态密钥更新:每次远程连接的对称密钥(AES 256 位)仅在本次连接有效,连接断开后自动失效;若连接持续超过 1 小时,系统会自动重新协商生成新的对称密钥,即使长期连接,也能避免因密钥长期不变导致的泄露风险。

3. 第三层:远程设备解密验证(终端防护)

数据到达远程设备后,ToDesk 会通过严格的解密验证机制,确保数据未被篡改:

- 身份二次校验:远程设备解密前,会再次验证本地设备的数字证书(通过 RSA 2048 位算法),确认数据来源合法后才允许解密;

- 数据完整性校验:每个加密数据包都包含 “CRC32 校验码”,远程设备解密后会自动校验数据完整性,若发现校验码不匹配(说明数据被篡改),会立即丢弃该数据包并请求重传,避免恶意数据进入远程设备系统。

三、安全机制与合规性:从 “技术到标准” 的双重保障

加密技术是 “基础能力”,而配套的安全机制与行业合规认证,是判断加密可靠性的 “重要依据”。ToDesk 通过多重安全机制与权威认证,进一步验证其数据加密的可信度。

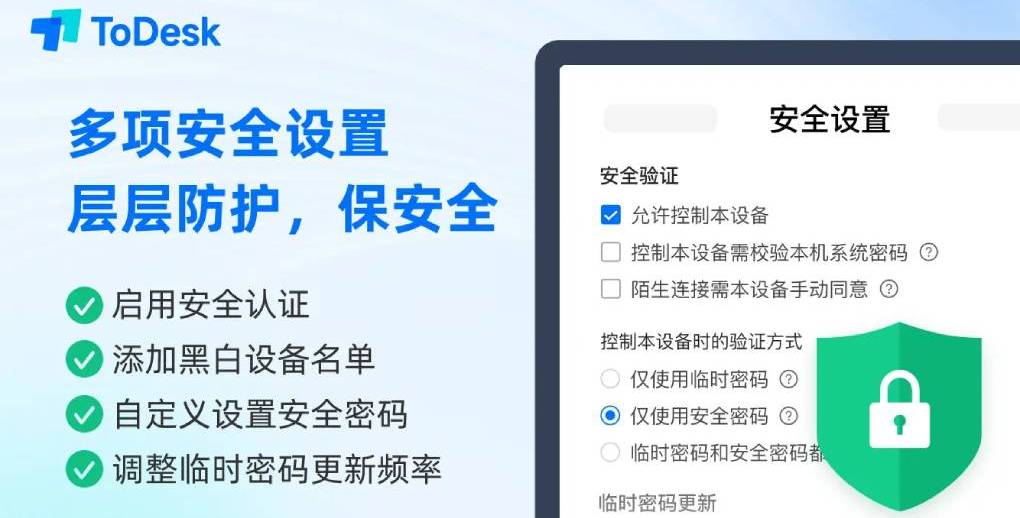

1. 多重安全机制:降低 “人为操作” 与 “系统漏洞” 风险

即使加密算法足够强大,若存在人为操作漏洞(如弱密码、权限滥用)或系统漏洞(如未及时打补丁),仍可能导致数据安全问题。ToDesk 通过以下机制堵上漏洞:

- 精细化权限控制:用户可设置远程连接的权限范围(如 “仅查看屏幕”“允许操作但禁止文件传输”“禁止修改系统设置” 等),权限配置通过加密方式存储在本地设备,ToDesk 服务器仅负责验证权限,不存储具体权限信息,避免权限数据泄露;

- 登录与连接安全验证:支持 “二次验证”(登录时需输入手机短信验证码或谷歌验证器动态码)、“设备绑定”(仅允许已绑定的设备发起连接)、“异地登录提醒”(陌生地区登录时向绑定手机发送提醒),从源头防止账号被盗导致的加密数据被非法访问;

- 漏洞响应与更新:ToDesk 设有专门的安全团队,定期进行漏洞扫描(每月至少 1 次),并根据行业安全事件(如新型网络攻击手段)及时更新加密协议与安全策略,2023 年以来已累计发布 12 次安全更新,修复了 3 个潜在的传输层漏洞。

2. 行业合规认证:符合国内外安全标准

加密可靠性的核心佐证之一,是是否通过权威机构的合规认证。ToDesk 已通过多项国内外安全认证,证明其加密技术符合行业标准:

- 国内合规认证:

- 获得《信息安全等级保护 2.0》三级认证(简称 “等保三级”),这是企业级应用的重要安全认证,要求产品在数据加密、访问控制、安全审计等方面达到国家规定的安全标准;

- 通过《个人信息保护法》合规评估,加密传输过程严格遵循 “最小必要” 原则,仅传输远程控制必需的数据,不收集无关个人信息;

- 国际合规认证:

- 符合欧盟《通用数据保护条例》(GDPR)要求,针对跨境远程控制(如国内控制欧洲设备),数据加密传输过程满足欧盟对个人数据保护的严格规定;

- 通过 ISO 27001 信息安全管理体系认证,该认证覆盖数据加密、风险管控、安全运营等全流程,证明 ToDesk 的加密管理体系达到国际先进水平。

3. 私有化部署:满足 “极高安全需求” 场景

对于政府、金融、医疗等对数据安全有 “零外泄” 要求的行业,ToDesk 提供 “私有化部署” 方案,从根本上杜绝数据通过公共网络传输的风险:

- 将 ToDesk 服务器部署在用户本地局域网(如企业内网、政务云平台),所有远程连接仅在局域网内完成,数据不经过互联网传输,加密过程完全由用户自主控制;

- 支持与用户现有安全体系(如企业防火墙、入侵检测系统 IDS)对接,加密策略可根据用户需求定制(如采用国密算法 SM4 替代 AES 256),进一步提升安全性。

四、实际场景验证:从 “普通用户到企业级” 的安全表现

加密技术的可靠性,最终需要在实际应用场景中验证。ToDesk 已在个人用户、中小企业、大型企业 / 机构等不同场景中广泛应用,其加密表现得到市场认可。

1. 个人用户场景:防蹭网与隐私保护

个人用户常用 ToDesk 远程控制家中电脑(如查看文件、关闭忘记关闭的程序),或远程协助家人解决电脑问题,此时最担心 “公共 WiFi 蹭网” 导致数据泄露。ToDesk 的加密表现:

- 在公共 WiFi(如咖啡馆、机场)环境下,即使网络被黑客监听,由于数据经过 AES 256 位加密,黑客仅能捕获加密后的乱码数据,无法还原屏幕画面、文件内容等信息;

- 远程协助时,可临时开启 “隐私屏” 功能(仅本地设备可见屏幕,远程设备显示黑屏),该功能通过本地加密屏蔽画面传输,避免敏感信息(如电脑中的银行卡号、密码)被协助者看到。

2. 中小企业场景:商业数据防泄露

中小企业常用 ToDesk 进行远程办公(如员工在家控制公司电脑处理业务)、跨区域门店设备管理(如连锁药店远程管理收银系统),核心需求是保护商业数据(如客户信息、财务报表、业务数据)。ToDesk 的加密表现:

- 某连锁餐饮企业(全国 50 余家门店)使用 ToDesk 远程管理门店收银系统,所有收银数据(交易记录、会员信息)通过 AES 256 位加密传输,至今未发生数据泄露事件;

- 某科技公司(100 人规模)采用 ToDesk 远程办公,通过 “禁止文件下载” 权限设置,员工仅能在公司电脑上处理业务数据,无法将数据下载至个人设备,结合加密传输,有效防止商业机密外泄。

3. 大型企业 / 机构场景:高安全级别的合规需求

大型企业(如制造业、金融机构)、政府部门、医疗机构等,对数据加密有严格的合规要求(如金融行业需符合《网络安全法》《数据安全法》),ToDesk 的加密表现:

- 某省级医院(三甲)使用 ToDesk 远程协助基层医院进行影像诊断,患者影像数据(属于敏感医疗数据)通过 TLS 1.3 + AES 256 位加密传输,同时采用私有化部署,符合《医疗数据安全指南》要求;

- 某大型制造企业(员工超 1 万人)使用 ToDesk 远程运维生产设备,通过 “操作日志加密存储” 功能,所有远程操作记录(包括设备参数修改、数据调取)均加密存储在企业内网服务器,可随时接受监管部门审计,满足等保三级合规要求。

五、常见问题解答:消除用户对加密的核心疑虑

1. 加密会影响远程控制的流畅度吗?

不会。ToDesk 采用的 AES 256 位加密算法属于 “轻量级加密”,对设备性能消耗极低(普通电脑 CPU 占用率增加<3%),且通过 “硬件加速”(支持 NVIDIA、AMD 显卡加密加速)进一步降低性能损耗。实际测试显示,开启加密与关闭加密(仅测试环境,不建议实际关闭)的远程控制延迟差异仅 1-2ms,完全不影响操作流畅度。

2. 免费版与付费版的加密能力有差异吗?

无本质差异。ToDesk 免费版、专业版、企业版均采用 “RSA 2048 位 + AES 256 位 + TLS 1.3” 的加密架构,核心加密技术完全一致。不同版本的差异主要体现在 “安全机制”(如企业版支持私有化部署、更精细的权限控制),而非加密强度。

3. 若 ToDesk 服务器被攻击,会导致数据泄露吗?

不会。ToDesk 服务器仅负责 “连接路由” 与 “身份验证”,不存储用户的远程控制数据(如屏幕画面、文件内容),所有数据均通过端到端加密(本地设备直接加密传输至远程设备),服务器无法解密数据内容。即使服务器被攻击,黑客也无法获取用户的加密数据。

4. 如何确认当前连接的加密状态是否正常?

可通过以下方式验证:

- 客户端验证:打开 ToDesk 客户端,进入 “设置 - 安全 - 加密状态”,若显示 “当前连接已启用 AES 256 位加密 + TLS 1.3 协议”,则加密正常;

- 第三方工具验证:使用网络抓包工具(如 Wireshark)捕获 ToDesk 传输的数据包,若显示 “加密协议为 TLSv1.3”“数据内容为加密格式